탐지를 피해 암호화 시작, 백업 파일은 10번 덮어쓰기로 복구 불가 상태로 만듦

► 새로운 랜섬웨어 아나토바의 등장으로 미국을 비롯해 9개국 이상에서 피해자 다수 양산

- 보안업체 맥아피는, 난독화 기능이 뛰어나고 네트워크 공유자원까지 감염시킬 수 있는 아나토바의 등장에 대해 경고

- 모듈 구조로 되어있어 공격자들이 추가로 기능을 덧붙일 수도 있는 점도 위협적으로 작용

► 아나토바는 비밀 P2P에서 처음으로 발견되었으며, 사용자들이 의심하지 않고 받게 하기 위하여 게임이나 앱의 아이콘으로 위장

- 또한, 사전 탐지를 피하기 위하여 다양한 행동을 취하며, 감염된 시스템 내에서 최대한 많은 파일을 찾아내 암호화시킴

- 이후 700달러 상당의 암호화폐를 송금하라는 협박 편지를 띄워 사용자들에게 돈을 요구

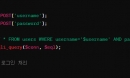

♦ 아나토바 동작방식

① 샌드박스 환경에서 실행되는 것을 막기 위해 가상 기계 탐지 절차 수행

② 특정 몇 개 국가*에서 피해를 일으키지 않도록 국가 설정 내용 확인

* 시리아, 이라크, 인도 및 이전 소비에트 연방 소속국가 등

③ 1MB이하의 파일들과 네트워크 공유 자원을 찾아 암호화

► 아나토바는 랜섬웨어 샘플마다 고유한 키를 가지고 있기 때문에 마스터키가 존재하지 않음

- 이는 피해자들마다 각각 다른 키를 확보해야만 랜섬웨어 감염 파일 복구가 가능하다는 것을 의미

- 이후 메모리를 비워 랜섬웨어 정보를 파악할 수 있는 내용을 삭제하고, 백업파일을 10회 이상 덮어쓰기하여 사용자가 복호화 키 없이

복구할 수 없도록 함

- 맥아피는 아나토바가 완성형 멀웨어가 아닌 프로토 타입으로 추정하며, 이후 더 진화된 랜섬웨어 공격이 실행될 것으로 예상

시사점

► ‘18년의 경우 다른 종류들의 위협이 늘어나 랜섬웨어가 주춤한 것으로 보이지만, 현재도 랜섬웨어 공격은 활발하게 진행중으로 파악됨

► 랜섬웨어 공격 예방을 위해서 의심되는 파일 열람 금지 및 오프라인 백업 등의 조치 필요

[출처]

Scmagazine, “Fresh faced anatova ransomware created by skilled developers researchers warn”, 2019.1.25

작성 : 침해사고대응단 종합대응팀

► 새로운 랜섬웨어 아나토바의 등장으로 미국을 비롯해 9개국 이상에서 피해자 다수 양산

- 보안업체 맥아피는, 난독화 기능이 뛰어나고 네트워크 공유자원까지 감염시킬 수 있는 아나토바의 등장에 대해 경고

- 모듈 구조로 되어있어 공격자들이 추가로 기능을 덧붙일 수도 있는 점도 위협적으로 작용

<그림. 아나토바 랜섬웨어 발견 국가>

► 아나토바는 비밀 P2P에서 처음으로 발견되었으며, 사용자들이 의심하지 않고 받게 하기 위하여 게임이나 앱의 아이콘으로 위장

- 또한, 사전 탐지를 피하기 위하여 다양한 행동을 취하며, 감염된 시스템 내에서 최대한 많은 파일을 찾아내 암호화시킴

- 이후 700달러 상당의 암호화폐를 송금하라는 협박 편지를 띄워 사용자들에게 돈을 요구

♦ 아나토바 동작방식

① 샌드박스 환경에서 실행되는 것을 막기 위해 가상 기계 탐지 절차 수행

② 특정 몇 개 국가*에서 피해를 일으키지 않도록 국가 설정 내용 확인

* 시리아, 이라크, 인도 및 이전 소비에트 연방 소속국가 등

③ 1MB이하의 파일들과 네트워크 공유 자원을 찾아 암호화

► 아나토바는 랜섬웨어 샘플마다 고유한 키를 가지고 있기 때문에 마스터키가 존재하지 않음

- 이는 피해자들마다 각각 다른 키를 확보해야만 랜섬웨어 감염 파일 복구가 가능하다는 것을 의미

- 이후 메모리를 비워 랜섬웨어 정보를 파악할 수 있는 내용을 삭제하고, 백업파일을 10회 이상 덮어쓰기하여 사용자가 복호화 키 없이

복구할 수 없도록 함

- 맥아피는 아나토바가 완성형 멀웨어가 아닌 프로토 타입으로 추정하며, 이후 더 진화된 랜섬웨어 공격이 실행될 것으로 예상

시사점

► ‘18년의 경우 다른 종류들의 위협이 늘어나 랜섬웨어가 주춤한 것으로 보이지만, 현재도 랜섬웨어 공격은 활발하게 진행중으로 파악됨

► 랜섬웨어 공격 예방을 위해서 의심되는 파일 열람 금지 및 오프라인 백업 등의 조치 필요

[출처]

Scmagazine, “Fresh faced anatova ransomware created by skilled developers researchers warn”, 2019.1.25

작성 : 침해사고대응단 종합대응팀

DNS 하이재킹(Hijacking) 공격 발...

DNS 하이재킹(Hijacking) 공격 발...

블록체인의 기술개발 현황 및 실 ...

블록체인의 기술개발 현황 및 실 ...