개인정보보호법이 시행되면서 개인정보보호의 기술적 보호대책을 위해 내부망, DMZ구간, 외부망이라는 말이 많이 언급되고 있습니다.

내부관리계획을 세우다보면, 내부망을 단순히 사내조직원들끼리 사용하는 시스템 정도(인터넷으로 접근)로 아는 분들도 생각보다 많고, DMZ구간을 인터넷구간으로 혼동하시는 분들도 있고 해서, 부족한 지식이지만 아는 것들은 모두 뽑아내어 포스팅을 하게 되었습니다.

개인정보보호법에서 말하는 내부망, DMZ구간, 외부망이란?

내부망은 일정 조직 내에서 인터넷이 아닌 내부 네트워크를 통해 PC끼리 자원을 공유하게 하거나 그룹웨어 등을 사용할 수 있게 하는 근거리 통신망(LAN, Local Area Network)을 말합니다.

군대에 다녀오신 분들이라면, 인트라넷으로 이해하시는게 가장 쉬울 것 같은데요,

외부망은 이와 반대로 일정 조직을 넘어 정보를 교환할 수 있는, 즉 인터넷(Internet)을 통한 네트워크라고 생각하시면 됩니다.

사실 외부망이라는 표현은 잘 쓰지 않는데, ‘개인정보의 안전성 확보조치 기준 고시 및 해설서’에서 내부망과 비교하기 위해 쓰였네요..

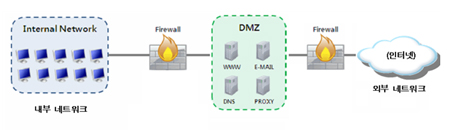

내부망, 외부망 외에 개인정보보호법에서는 DMZ구간이라는 것이 자주 언급되는데,

DMZ(Demilitarized Zone)구간이란 외부에 서비스 제공 시,

내부 자원을 보호하기 위해 내부망과 외부망 사이에서 접근제한을 수행하는 영역을 말합니다.

[DMZ 개념도]

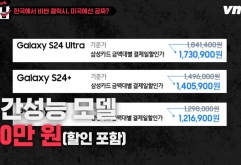

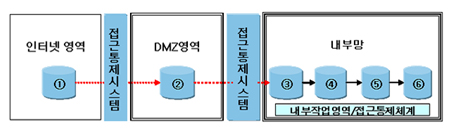

‘개인정보 안전성 확보조치 기준 고시 및 해설서’에서는 내부망, DMZ구간, 인터넷 구간의 정의를 아래와 같이 명시하였는데요,

인터넷 구간과 DMZ구간에 고유식별정보(주민등록번호, 외국인등록번호, 운전면허번호, 여권번호 등)를 저장하는 경우에는 2012년12월31일까지 이를 반드시 암호화 하여야 하고,

내부망에 저장할 경우에는 고유식별번호도 암호화 대상에서 제외할 수는 있으나,

비밀번호와 바이오정보는 암호화 하도록 하고 있습니다.

통제 또는 차단되는 구간 등으로 접근제한 등을 수행하지만 외부망에서 직접 접근이 가능한 영역 |

* 바이오정보 : 지문, 얼굴, 홍채, 정맥, 음성, 필적 등 개인을 식별할 수 있는 신체적 또는 행동적 특징에

관한 정보, 그로부터 가공되거나 생성된 정보를 포함

- 신체적 특징 : 지문, 얼굴, 홍채, 정맥, 음성, 망막, 손 모양, 손가락 모양, 열상 등

- 행동적 특징 : 필적, 키보드 타이핑, 입술 움직임, 걸음걸이 등

또한 외부망에서의 개인정보처리시스템에 대한 접속은 원칙적으로 차단되어야 하는데,

접속이 필요한 경우에는 가상사설망(VPN, Virtual Private Network) 등의 안전한 보호대책을 마련하여 접근할 수 있도록 해야 합니다.

* VPN : 개인정보취급자가 사업장 내의 개인정보 처리시스템에 대해 원격으로 접속할 때,

IPSec이나 SSL 기반의 암호 프로토콜을 사용한 터널링 기술을 통해 안전한 암호통신을

할 수 있도록 해주는 보안 시스템

- IPSec(IP Security Protocol) : 인터넷상에 보안 기능을 이용하여 데이터 도청 등의 방지를

위한 통신 규약

- SSL(Secure Sockets Layer) : 웹브라우저와 웹서버간에 데이터를 안전하게 주고 받기 위한

업계 표준 보안 프로토콜

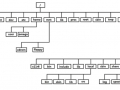

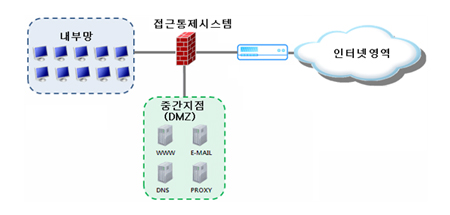

[참고 : 내부망 구조도 1]

[참고 : 내부망 구조도 2]

[출처] [보안NW] 내부망, DMZ구간, 외부망 이란?|작성자 시크릿츠

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)