* Mobile IP (모바일 IP)

: 모바일 IP 에 대해서 알아본다.

1. Mobile IP 정의

|

Mobile IP는 IETF 표준 통신 프로토콜로, 이동 기기 사용자로 하여금 한 네트워크에서 다른 네트워크로 이동하면서 IP 주소를 유지하도록 하기 위해 고안되었다. Mobile IPv4는 IETF RFC 3344(RFC 3220과 RFC 2002의 진화된 문서)에 기술되어 있고 최신의 내용은 IETF RFC 4721에 추가되었다. Mobile IPv6는 IETF RFC 3775에 기술되어 있다.

Mobile IP 프로토콜은 위치에 구애받지 않고 IP 데이터그램을 전송하도록 한다. 각각의 이동 단말은 인터넷 상의 위치와는 무관하게 자신의 home addreess로 식별된다. 자신의 home network에서 벗어날 경우 이동 단말은 care-of address와 연관되는데 이 주소로 단말의 현재 위치가 식별되며 home agent로 연결되는 터널의 끝단에서 care-of address는 home address와 매핑된다. Mobile IP는 어떻게 이동 단말이 home agent에 등록하는지, home agent는 어떻게 데이터그램을 터널을 통해 이동 단말로 전달하는지에 대해 기술하고 있다.

Mobile IP는 인터넷 상에서 로밍을 수행함에 있어서 효과적이고, 확장성있는 방법을 제시한다. Mobile IP를 사용하여 이동 단말은 자신의 home IP address를 바꾸지 않고 접속 지점을 바꿀 수 있다. 이는 로밍을 수행하면서 전송 계층 및 상위 계층의 연결을 유지할 수 있다는 것을 의미한다. 이와 같은 이동성은 인터넷 라우팅 기법을 통한 해당 호스트에 대한 경로 전파 과정없이 실현된다. |

2. Mobile IP 동작 원리

|

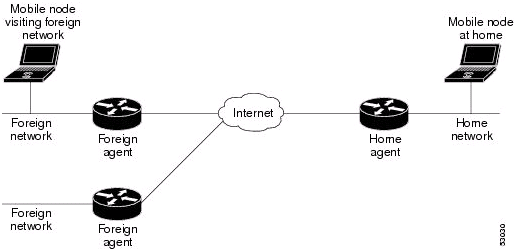

이동 단말은 두 개의 주소-home address와 care-of address(CoA)를 가지며 단말이 타 망으로 이동 시 이 둘은 서로 연관된다. Mobile IP에는 아래와 같이 두 종류의 구성요소로 이루어진다.

|

3. 용어 정리

|

Home network 이동 단말에게 home address를 부여 받은 네트워크를 그 단말의 home network라고 한다. Home address Home network내에서 이동 단말에 부여된 주소를 지칭한다. Foreign network 이동 단말이 home network에서 벗어나 다른 네트워크로 이동하였을 때 그 네트워크를 foreign network라고 한다. Care-of address 이동 단말이 foreign network에 접속했을 때 해당 서브넷에서의 물리적인 IP 주소를 지칭한다. Home agent 이동 단말의 home network에 위치한 라우터로 이동 단말의 IP 주소를 유지시키면서 이동 단말로 데이터를 송수신한다. Foreign agent 이동 단말이 접속한 네트워크에 위치한 라우터로 이동 단말에 대한 정보를 보관하는 동시에 care-of address를 광고한다. Binding Home address와 care-of address의 연관을 지칭한다. |

4. Mobile IP 설명(시스코 문서)

4.1 정의

: 모바일 단말이 이기종간의 다른 네트워크를 이동 하면서도 동일한 IP 주소를 유지하여 애플리케이션의 연속성을 유지하는 것

*IETF Standard RFC 3344

|

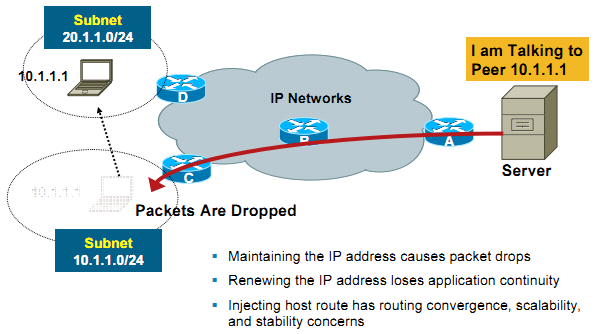

4.2 이동 시 문제(Mobile IP 없을 시)

: 모바일 단말이 다른 지역으로 이동 시 IP를 새로 받아서 기존의 통신이 drop 된다

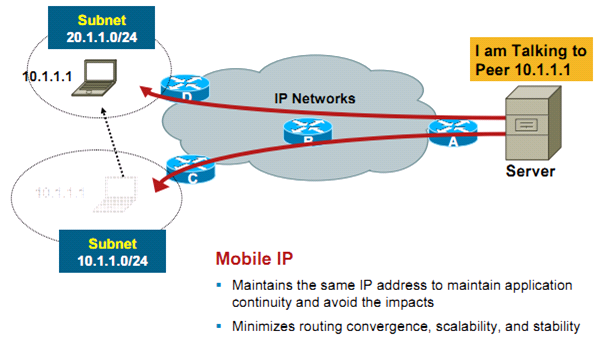

4.3 해결 방안(Mobile IP 사용)

: 모바일 단말이 이동시에도 IP를 유지하게 한다.

4.4 Mobile IP 구성 요소

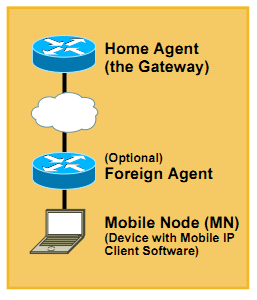

|

Mobile Node (MN) : 모바일 단말 Mobile IP enabled clients identified by home address or NAI(notebooks, cell phones, PDAs) updates CoA via registrations |

|

Home Agent (HA) : 모바일 단말의 위치 정보를 가짐, anchor point 역활 Mobile IP enabled gateway acts as location database for MNs |

|

Foreign Agent (FA) : 리모트에 위치하며 HA와 터널을 통한 모바일 단말 통신 처리, 방문한 모바일 단말 확인 Mobile IP enabled gateway [Optional] off-loads CPU processing of encapsulation/decapsulation, enforces local network administration policy, allows for billing of MNs, conserves IP address space, reduce access link usage |

* Mobile IP 하드웨어 구성요소

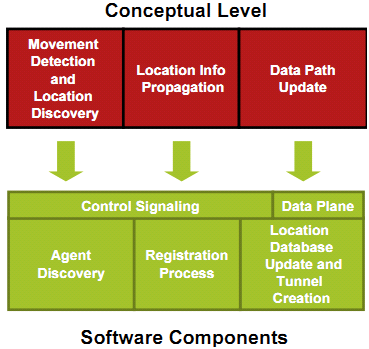

* Mobile IP 소프트웨어 구성요소

|

* Agent Discovery

During the agent discovery phase, the Home Agent and Foreign Agent advertise their services on the network by using the ICMP Router Discovery Protocol (IRDP). The Mobile Node listens to these advertisements to determine if it is connected to its home network or foreign network.

The IRDP advertisements carry Mobile IP extensions that specify whether an agent is a Home Agent, Foreign Agent, or both; its care-of address; the types of services it will provide such as reverse tunneling and generic routing encapsulation (GRE); and the allowed registration lifetime or roaming period for visiting Mobile Nodes. Rather than waiting for agent advertisements, a Mobile Node can send out an agent solicitation. This solicitation forces any agents on the link to immediately send an agent advertisement. If a Mobile Node determines that it is connected to a foreign network, it acquires a care-of address. Two types of care-of addresses exist:

• Care-of address acquired from a Foreign Agent • Colocated care-of address

A Foreign Agent care-of address is an IP address of a Foreign Agent that has an interface on the foreign network being visited by a Mobile Node. A Mobile Node that acquires this type of care-of address can share the address with other Mobile Nodes. A colocated care-of address is an IP address temporarily assigned to the interface of the Mobile Node itself. A colocated care-of address represents the current position of the Mobile Node on the foreign network and can be used by only one Mobile Node at a time.

When the Mobile Node hears a Foreign Agent advertisement and detects that it has moved outside of its home network, it begins registration. |

|

* Registration Process

The Mobile Node is configured with the IP address and mobility security association (which includes the shared key) of its Home Agent. In addition, the Mobile Node is configured with either its home IP address, or another user identifier, such as a Network Access Identifier.

The Mobile Node uses this information along with the information that it learns from the Foreign Agent advertisements to form a Mobile IP registration request. It adds the registration request to its pending list and sends the registration request to its Home Agent either through the Foreign Agent or directly if it is using a colocated care-of address and is not required to register through the Foreign Agent. If the registration request is sent through the Foreign Agent, the Foreign Agent checks the validity of the registration request, which includes checking that the requested lifetime does not exceed its limitations, the requested tunnel encapsulation is available, and that reverse tunnel is supported. If the registration request is valid, the Foreign Agent adds the visiting Mobile Node to its pending list before relaying the request to the Home Agent. If the registration request is not valid, the Foreign Agent sends a registration reply with appropriate error code to the Mobile Node.

The Home Agent checks the validity of the registration request, which includes authentication of the Mobile Node. If the registration request is valid, the Home Agent creates a mobility binding (an association of the Mobile Node with its care-of address), a tunnel to the care-of address, and a routing entry for forwarding packets to the home address through the tunnel.

The Home Agent then sends a registration reply to the Mobile Node through the Foreign Agent (if the registration request was received via the Foreign Agent) or directly to the Mobile Node. If the registration request is not valid, the Home Agent rejects the request by sending a registration reply with an appropriate error code.

The Foreign Agent checks the validity of the registration reply, including ensuring that an associated registration request exists in its pending list. If the registration reply is valid, the Foreign Agent adds the Mobile Node to its visitor list, establishes a tunnel to the Home Agent, and creates a routing entry for forwarding packets to the home address. It then relays the registration reply to the Mobile Node.

Finally, the Mobile Node checks the validity of the registration reply, which includes ensuring an associated request is in its pending list as well as proper authentication of the Home Agent. If the registration reply is not valid, the Mobile Node discards the reply. If a valid registration reply specifies that the registration is accepted, the Mobile Node is confirmed that the mobility agents are aware of its roaming. In the colocated care-of address case, it adds a tunnel to the Home Agent. Subsequently, it sends all packets to the Foreign Agent.

The Mobile Node reregisters

before its registration lifetime expires. The Home Agent and Foreign Agent

update their mobility binding and visitor entry, respectively, during

reregistration. In the case where the registration is denied, the Mobile Node

makes the necessary adjustments and attempts to register again. For example, if

the registration is denied because of time mismatch and the Home Agent sends

back its time stamp for synchronization, the Mobile Node adjusts the time stamp

in future registration requests. Thus, a successful Mobile IP registration sets up the routing mechanism for transporting packets to and from the Mobile Node as it roams. |

|

* Tunnel

The Mobile Node sends packets using its home IP address, effectively maintaining the appearance that it is always on its home network. Even while the Mobile Node is roaming on foreign networks, its movements are transparent to correspondent nodes.

Data packets addressed to the Mobile Node are routed to its home network, where the Home Agent now intercepts and tunnels them to the care-of address toward the Mobile Node. Tunneling has two primary functions: encapsulation of the data packet to reach the tunnel endpoint, and decapsulation when the packet is delivered at that endpoint. The default tunnel mode is IP Encapsulation within IP Encapsulation. Optionally, GRE and minimal encapsulation within IP may be used. |

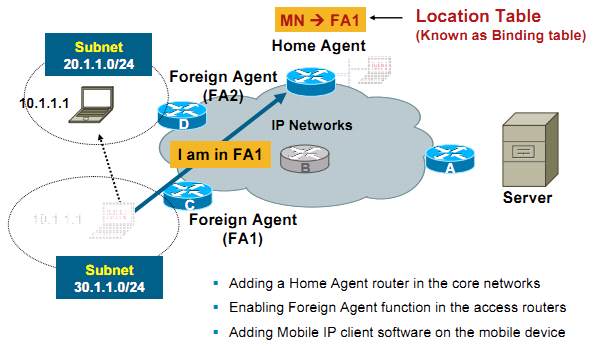

4.5 Mobile IP 동작 원리(MN이 이동 시)

: MN이 FA1으로 이동 시 MN은 FA1로 정보를 받아서 자신이 remote 에 있다는 것을 확인하고 HA에 등록을 한다.

: HA는 MN의 정보(FA1 등)을 확인하고 자신의 Location Table(Binding Table) 에 저장한다.

: 이후 Server 가 MN 과 통신 시 HA는 해당 트래픽을 FA1 으로 보내서 처리한다.

* Binding Table 예제

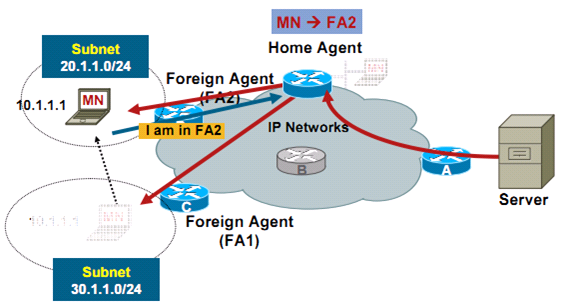

4.6 Mobile IP 동작 원리(MN이 이동 시 2)

: MN이 FA1에서 FA2 로 이동 시 역시 FA2로 부터 정보를 받고(ICMP IRDP) 나서 HA에 등록을 한다.

: HA는 다시 Binding Table 갱신을 하고 Server 트래픽을 FA2로 보내어 처리한다.

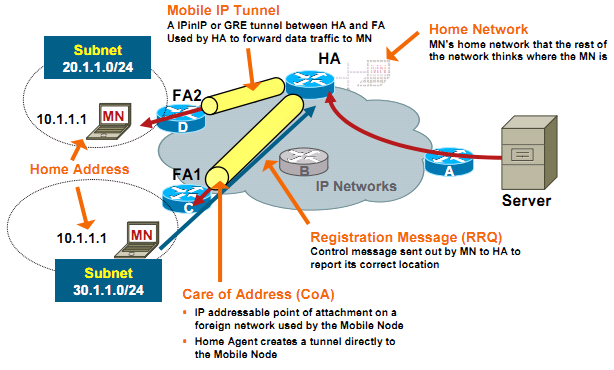

4.7 Mobile IP 용어

: Mobile IP Tunnel, Home Network, Home Address, Registration Message(RRQ), Care of Address(CoA)

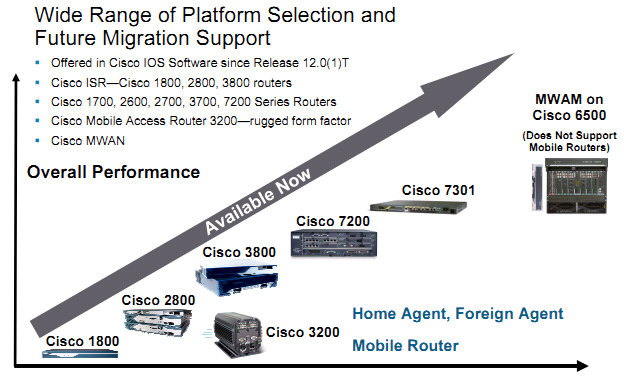

4.8 시스코 모바일 관련 Product

: 3200 독특하네요~

4.9 모바일 클라이언트 프로그램

|

Notebook/PDA Support |

|

|

|

Birdstep Technology |

Birdstep Intelligent Mobile IP Client |

|

|

Cisco & Toshiba Partnership |

Cisco Mobile IP Client |

|

|

Intel Intelligent Roaming |

Continuous Roaming Mobile IP Client |

|

|

Lifix Systems |

Lifix Go! Mobile Client |

|

|

ipUnplugged |

ipUnplugged Roaming Client |

|

|

Ecutel |

Viatores Client |

|

|

Greenpacket |

SONmobile |

|

|

Cellphone Support |

|

|

|

Motorola iDEN (Integrated Digital Enhanced Network) |

Motorola iDEN handsets Nextel is the Service Provider |

|

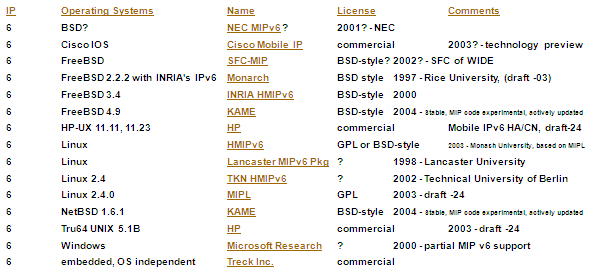

* IPv4 지원 Mobile IP Client PC

* IPv6 지원 Mobile IP Client PC

5. Mobile IP 등장 배경

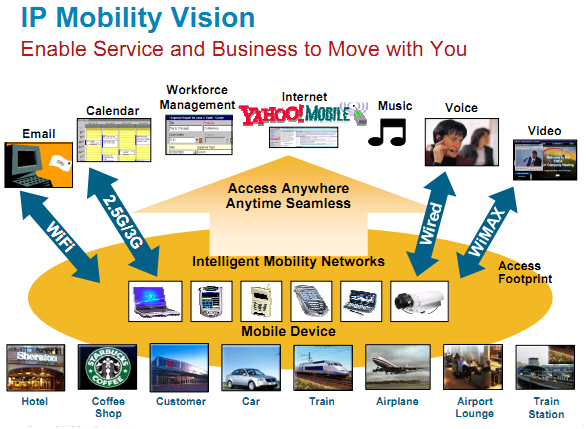

* 사용자가 이동 시에도 서비스나 업무가 가능해야 한다.

: WiFi(무선랜), 2.5G/3G(이동 통신), Wired(유선), WiMAX 에서도 다양한 애플리케이션들이 Mobile Device 를 통해 서비스 가능.

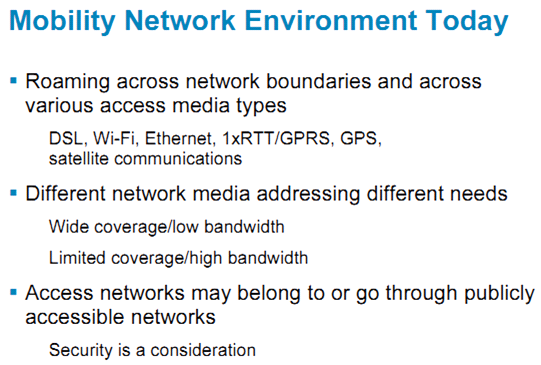

* 오늘날 이동형 네트워크의 환경

: 다양한 통신 망 과 매체에도 로밍이 가능해야 한다(ex. DSL, WiFi, Ethernet, GPS, 위성 등)

: 각 통신망에 맞는 요구조건(커버리지 와 대역폭)

: 보안 필요

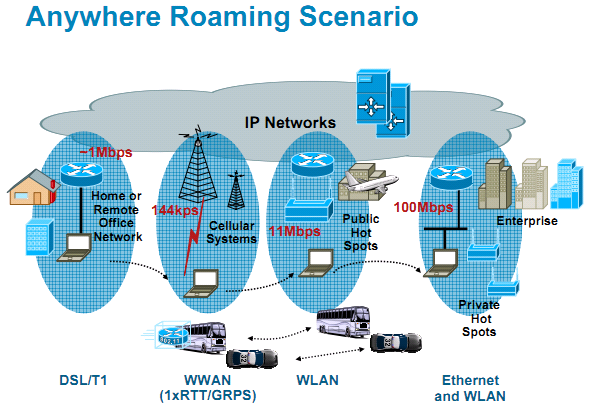

* 로밍 시나리오

: 각기 다른 통신망과 각기 다른 대역폭을 가지고 있어도 사용자의 애플리케이션 통신이 되는 로밍이 필요하다

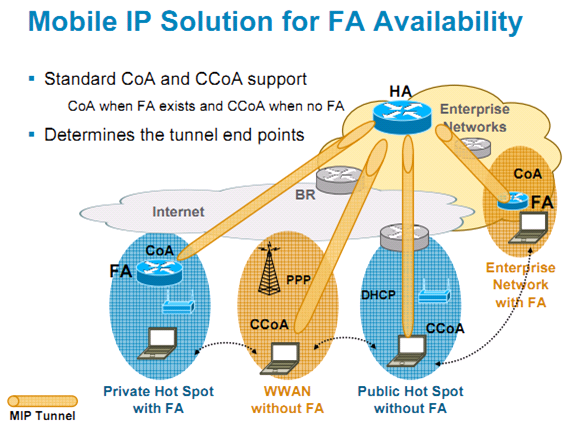

* Mobile IP 를 통한 해결

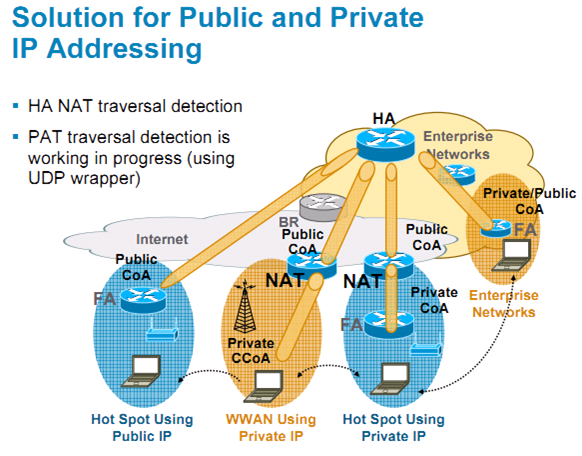

: 각기 다른 망에서도 HA와 FA, CCoA간 MIP(Mobile IP) Tunnel 을 통해서 이동성 보장 및 서비스 연속성 가짐

: MN이 사설일 경우 HA에 NAT traversal 을 통해서 해결 가능

[참고사이트]

http://ko.wikipedia.org/wiki/Mobile_IP

http://tools.ietf.org/html/rfc3344

http://www.cisco.com/application/pdf/en/us/guest/products/ps6551/c1161/ccmigration_09186a008091fb61.pdf : Basic Mobile IP

http://www.cisco.com/en/US/docs/ios/solutions_docs/mobile_ip/mobil_ip.html : Basic Mobile IP

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)