NPS ( Network Policy Server ) 네트워크 정책 서버는 MS사에서 부른 명칭으로서 일반적으로 정식 명칭은 RADIUS ( Remote Authentication Dial-In User Service ) Server이다.

@ RADIUS Server 구성

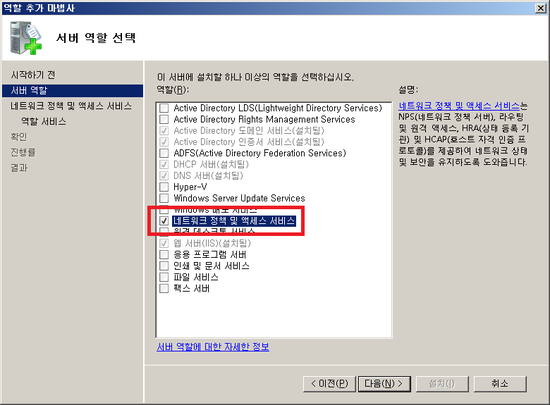

S2에 RADIUS 서버를 구성해본다. 서버 관리자 > 역할 > 역할 추가 에서 네트워크 정책 및 액세스 서비스를 설치한다.

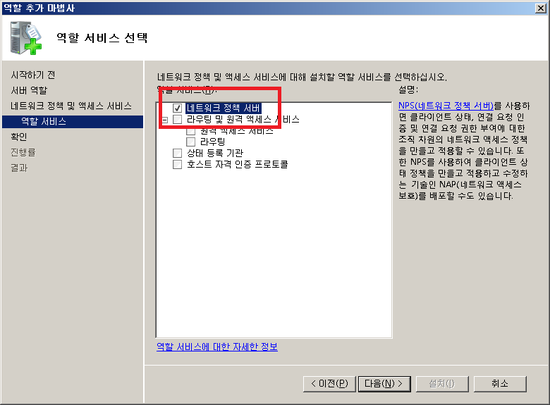

> 네트워크 정책 서버 선택

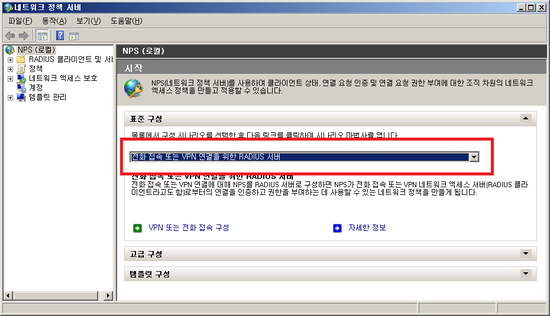

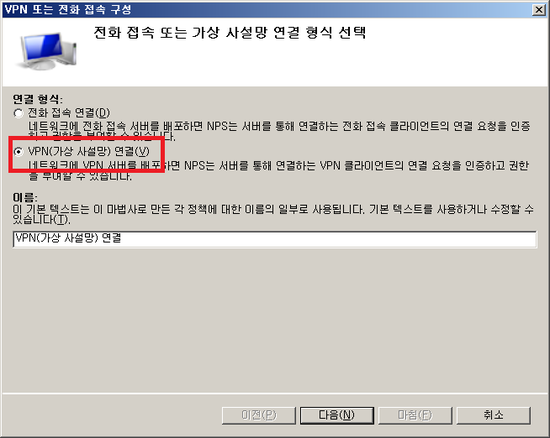

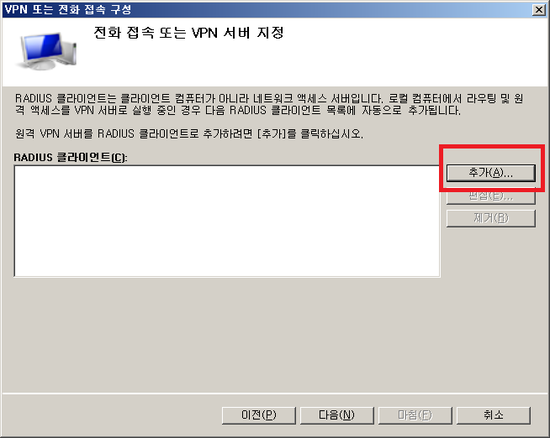

설치 완료 후 관리 도구 > 네트워크 정책 서버 관리자로 들어가서 VPN 연결 용 RADIUS 서버를 구성한다. 전화 접속 또는 VPN 연결을 위한 RADIUS 서버를 선택한 후 하단의 VPN 또는 전화 접속 구성을 실행한다.

VPN 가상 사설망 연결 선택

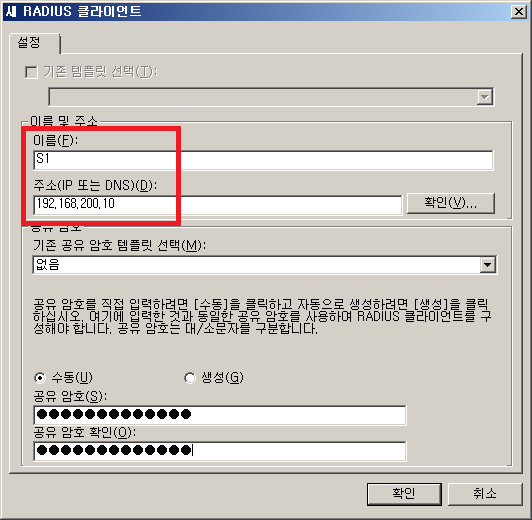

S1이 VPN 서버 이므로 RADIUS 클라이언트가 된다. S2는 RADIUS 서버.

나머지 설치 구성 요소는 암호화와 적용 그룹 설정이다. 디폴트로 설치하면 가장 강력한 암호화와 모든 그룹에 적용된다. 디폴트로 구성을 완료한다.

네트워크 정책을 확인해보면 방금 구성한 VPN(가상 사설망) 연결 정책이 사용중임을 확인할 수 있다.

이제 RADIUS 클라이언트를 구성한다. 위에서 언급하였듯이 VPN 서버가 RADIUS 클라이언트가 된다.

S1에서 RADIUS 클라이언트 구성을 한다.

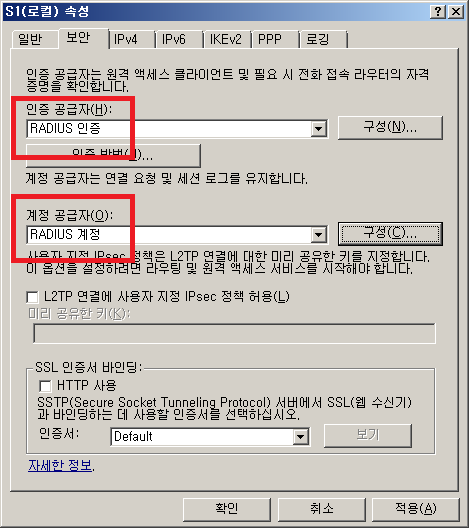

> 관리 도구 > 라우팅 및 원격 액세스 > S1 속성의 보안 탭 에서 인증 공급자와 계정 공급자를

RADIUS 인증으로 편집한다.

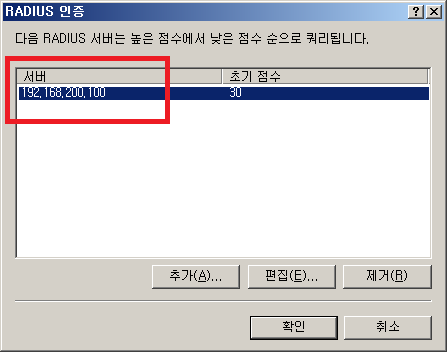

> 구성 버튼을 클릭하여 RADIUS 서버인 S2 192.168.200.100의 IP 주소를 입력한다.

이제 외부 영역에서 접속하는 VPN은 RADIUS 서버의 정책에 관리를 받게 된다.

@ 연결 관리자 키트 ( Connection Manager Administration Kit )

내부 영역으로 접속하는 사용자를 편의를 위한 관리 도구를 만들어본다.

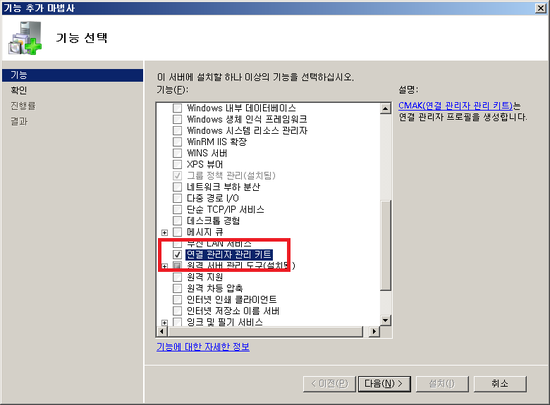

RADIUS 서버 S2에서 서버 관리자 > 기능 추가 > 연결 관리자 관리 키트를 설치한다.

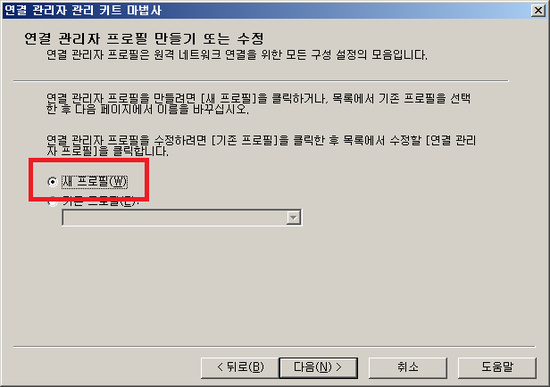

baseball.vm으로 접속하는 관리 키트를 구성해본다.

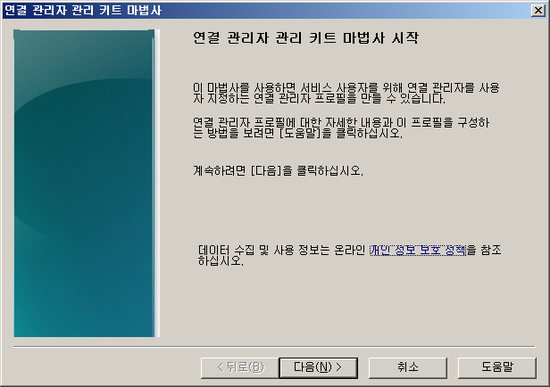

관리 도구 > 연결 관리자 관리 키트 > 마법사를 실행한다.

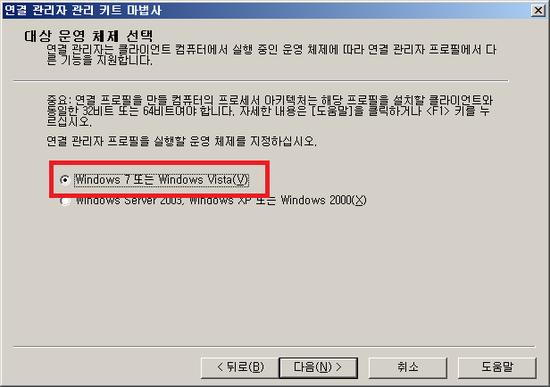

클라이언트 OS인 Windows 7을 선택한다.

서비스 이름과 설치 파일 이름을 적는다.

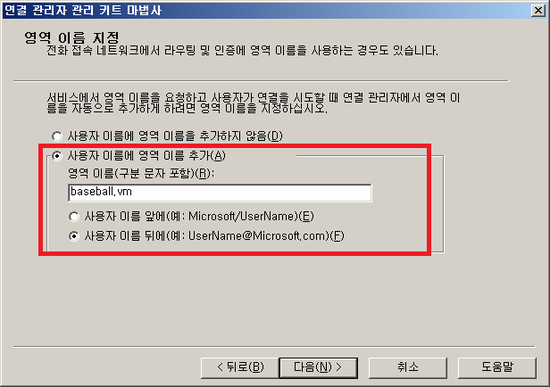

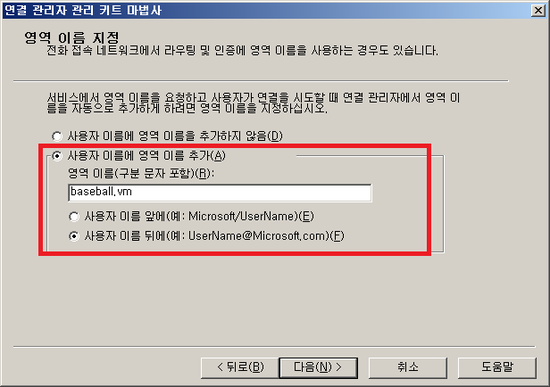

접속하는 사용자의 계정 입력시 도메인 이름은 자동으로 입력되게 구성한다.

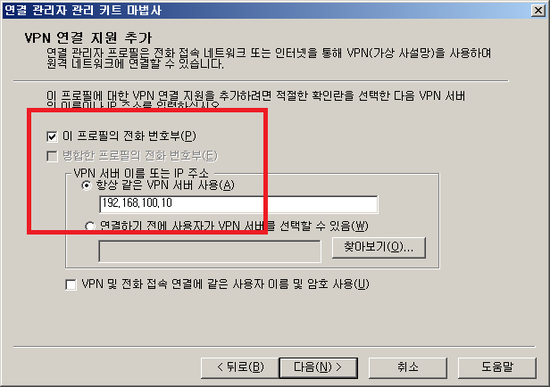

VPN 서버는 RADIUS 클라이언트인 S1이므로 IP 192.168.100.10을 적어준다.

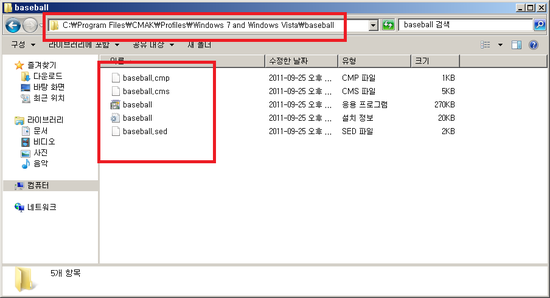

나머지 설정을 디폴트로 구성을 완료하면 C:\Program Files\CMAK\Profiles\Windows 7 and Windows VISTA\baseball 폴더에 들어가면 방금 구성한 연결 도구 파일이 생성되어 있다.

실행 파일 baseball.exe를 C1로 복사한 후 설치한다. 설치가 끝나면 아래와 같은 접속 화면이 나타난다. 도메인 이름 baseball.vm을 입력하지 않고 baseball.vm 사용자 l1으로 로그인하면 접속이 성공하는 것을 확인할 수 있다.

롱혼 서버가 공식명칭을 'Windows Server 2008' 바뀌었습니다.

업체에서 한 사례를 들더군요. 이런 서비스를 받고 싶은데 어떻게 해야 하냐고요 하면서 끝낸말은 아래와 같습니다.

커피를 파는 오프라인 매장이 전국에 50여개 정도가 있다고 합니다. 그곳에 커피를 마시러 오는 사용자들이 인터넷 서비스를 제공하고자 한다고 합니다. 그런데 인터넷 사용 시 커피전문점의 회원 가입 후 사용을 허락 하고자 하더군요. 그래서 중간에 무선 AP 장비 또는 VPN 장비 등으로 인증 서비스를 제공하고자 하는데 그런 모든 것을 중앙에서 통제하고 싶다고 하더군요. 그럴려면 어떻게 진행 해야 하는지 문의 하길래 'RADIUS' 관련 장비가 지원 되는 것을 고려 해 보라고 했습니다.

아직 이와 같은 상황을 구축을 해보지 못했지만 혹시 아시는 분들이 있으면 소개좀 부탁 드립니다. 그래서 궁금해서 하나씩 찾게 되니 아래 자료를 '꼬알라의 하얀집'님이 소개 한 자료를 발췌해서 소개 올려 드리겠습니다.

얼마전 Windows Server Longhorn Beta 3 런칭 관련 세미나를 통해서 알게 된 새로운 유형 서버군이라고 해야 할지 바로 Network Policy Server (NPS) 입니다.

NPS 는 Internet Authentication Service (IAS) - RADIUS(Remote Authentication Dial In User Service) 의 업그레이드판이라고 한다.

지금도 RADIUS 는 VPN Server 및 무선 AP 등의 인증 서비스로 종종 사용하고 있는 것으로 안다. 그래서 AD 의 추가 적인 활용 때 제어 할 수 있게 되어 있다.

위 아래 그림과 같이 중간에서 접근하고자 하는 사용자나 장비들에게 적합하게 인증 서비스를 제공해 주고 있다고 보시면 됩니다.

아래 자료는 Network Access Protection(NAP) 동작 방식 구성도입니다. 중간에 있는 NPS 는 Windows Server 2008 서버로 진행 한 상황 입니다.

<div class="imageblock center" style="text-align: center; clear: both;"> <img src="http://cfs5.tistory.com/upload_control/download.blog?fhandle=YmxvZzEyMzM1N0BmczUudGlzdG9yeS5jb206L2F0dGFjaC8yLzAyMDAwMDAwMDIwNy5qcGc%3D" alt="사용자 삽입 이미지" />< /div>

RADIUS가 하는 가장 중요한 일은 바로 인증에 대한 중앙 처리 및 로깅입니다. 그림의 예처럼, VPN 서버(혹은 장비), 무선 AP, 802.1X등 특정 장비 및 서비스에 대한 접근시 액티브 디렉터리내 계정을 그대로 사용할 수 있도록 연동해주는 역할을 바로 RADIUS 서버가 담당하게 됩니다. RADIUS를 지원하는 장비와 사내에 구축된 RADIUS - Microsoft에서는 IAS로 구축하게 됩니다 -에 연결만 하면, 접근시 사용자가 제시하는 계정, 암호를 액티브 디렉터리내 계정을 그대로 사용하게 됩니다. RADIUS를 연동하지 못하게 되면, 장비 레벨에서 관리해야할 Identity와 실제 인프라에서 사용하는 Identity가 달라지게 되고, 이는 관리적인 측면뿐만 아니라 사용자가 이용할 때 계정 관리에 대한 불편함을 가지게 됩니다. 이러한 인증을 처리할 경우, 당연히 로깅도 되야겠죠.

간단하게 인증 프로세스를 설명해 드리면..

- 장비나 RADIUS를 이용하는 서버(Access Server라고 부릅니다. 해당 서버나 장비는 RADIUS 서버 입장에선 RADIUS 클라이언트가 되게 됩니다)에서 사용자에게 인증을 요청합니다.

- Access Server는 입력받은 인증 정보를 설정된 RADIUS 서버로 전송합니다. (Access-Request)

- RADIUS 서버는 인증 처리를 위해 해당 인증을 액티브 디렉터리에 요청하여, 사용자에 대한 유무, 정확한 계정 정보등을 확인한 후, 정상적인 계정이라면 이에 대한 인증 성공(Access-Accept), 인증에 실패하면 Access-Reject을 액티브 디렉터리로부터 받게 됩니다.

- 만약 로깅을 Access Server 레벨에서 설정해 놓았다면, Accouting-Request 요청이 RADIUS 서버로 전송됩니다.

- 이에 대한 응답을 Accouting-Response로 RADIUS 서버에서 Access Server로 전송되게 됩니다.

자료출처 : 꼬알라의 하얀집 / NPS ( Network Policy Server ) // RADIUS|작성자 미래

QoS 이론 및 기초

QoS 이론 및 기초

DNS 정의와 계층 구조

DNS 정의와 계층 구조