1. SYN Flooding 공격에 대한 조치 방법

- 클라이언트가 서버에게 요구한 SYN 개수보다 큰 Connect Queue Size를 증대시킨다.

- Backlog Queue 사이즈를 늘려준다.

- 중간 게이트웨이에서 SYN 패킷이 지나간 후 일정한 시간이 지난 후에도 ACK가 이루어 지지 않으면 해당 서버로 RST 패킷을 날려준다.

- 외부로 나가는 패킷을 로우레벨에서 패기 시킨다.

2. Teardrop 공격

- 네트워크 공격중의 하나

- 헤더가 조작된 일련의 IP 패킷조각들을 전송함으로써 공격이 이루어짐

- 이 공격은 윈도우 NT 뿐만 아니라 이전의 Linux 시스템들에게도 효과가 있다.

3. DDos의 공격 중 대응 방안

- 입력소스 필터링

- 적절한 라우팅 설정 및 널처리

- 라우터 egress 필터링 기능

4. 세션 하이젝킹 - 스위치 환경 하에서 나타나는 스피닝 기법

5. 세션하이젝킹 공격 기술의 설명

- 순서 번호 난이도를 검사한다.

- 현재 공격 목표와 연결되어 있는 공격 대상 세션을 설정

- 순서 번호를 추측하여 TCP/IP 스택 구현이나 원리를 예측하여 얻어진 데이터를 통하여 순서 번호를 추측한다.

- 내부 네트워크로 들어오는 패킷의 IP주소 혹은 서비스 포트번호 등을 분석하여 외부 또는 내부 네트워크에 대한 접근을 통제하는 기능

- 침임 차단 시스템의 한 종류

- 처리속도 가 빠른 장점

- 하드웨어에 의존하지 않는다.

- 기존 프로그램과 연동이 쉽다.

- 사용자에게 투명성을 제공

- TCP/IP 프로토콜의 구조적 설계로 인하여 패킷 조작이 가능하다.(단점)

*어플리케이션 게이트웨이 방식

- 어플리케이션 레이어에서 방화벽의 프록시를 이용하여 사용 가능하다.

- 하드웨어 의존적이다.

* 서킷게이트웨이 (Circuit Gateway)

- 세션 레이어와 어플리케이션 레이어에 동작에서 전용 게이트웨어가 아닌 하나의 일반 게이트웨이로 모든 서비스 처리가 가능한 방식

*하이브리드 방식

- 패킷필터링 방식과 어플리케이션 방식을 결합

* 상태추적 방식

- 패킷 필터링과 게이트웨이의 단점을 보완한 기술로써 패킷의 상태정보를 이용하여 관리자의 보안정책에 의해 빠르고 높은 보안성을 제공

※방화벽 구축방법

* 베스천호스트

- 스크린 라우터 보다 안전

- 로깅기능 및 정보 생성 관리가 용이하다

- 방화벽 기능 외에는 유틸리티를 삭제

- IP 포워딩 및 소스라우팅 기능이 없어야 한다.

- 베스천 호스트가 손상되면 내부 네트워크를 보호할 수 없다.

- 로그인 암호가 세나가면 보호 못함

- 보안 취약

* 스크린 라우터

- 네트워크 수준의 IP 데이터그램에서 출발지 주소와 목적지 주소에 의해 스크린이 가능

- TCP/UDP 수준의 패킷에서 포트번호 , 프로토콜 스크린 기능이 있다.

- 스크린 라우터와 베이천 호스트를 같이 운영한다.

- 필터링 속도가 빠르고 비용이 적다.

- 하나의 스크린 라우터로 내부 네트워크 전체를 보호

- 네트워크 계층과 트랜스포트 계층에만 방어

- 패킷 내 데이터 고역을 차단 못함 (단점)

- 기록 어려움 (단점)

※ IDS정의 ( Intrusion Detection System ) : 침입 탐지 시스템

- 사용자 및 외부침입자가 컴퓨터 시스템 네트워크 자원을 권한 없이 불법적으로 사용하기 위한 시도 또는 내부사용자가 권한을 오용하여 권한 이외의 자원을 사용하기 위한 시도를 탐지하여 그 피해를 최소화하는 시스템이라 한다.

* false positive - 정상을 악의적인 것으로 판단하는 것

* false negative - 악의적인 트래픽을 정상으로 판단하는 것

* FRR (False Rejection Rate) 정상을 비정상으로 판단하는 비율

* FAR (False Acceptance Rate ) 비정상을 정상으로 판단하는 비율

* IPS 정의 ( Intrusion Prevention System ) : 침입 차단 시스템과 침입 탐지 시스템의 장점을 결합한 것.

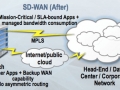

* VPN 가상 사설망 ( Virtual private Network )

- 기업이나 개인이 인터넷망을 이용하여 경제적이면서도 사설망과 같이 안전하게 통신할 수 있는 보안 솔루션을 의미한다.

- 폐쇠망이다.

- 전송회선 비용이 절감된다.

- 네트워크 확장이 용이하다.

*터널링 프로토콜

- 송신자와 수신자 사이의 전송로에 외부로부터 침입을 막기위하여 일종의 파이프 구성

* AH 와 ESP 에 대한 내용

| 프로토콜 | AH | ESP |

| 기능 | 패킷 인증 | 패킷 암호화 |

| 기밀성 | x | DES-CBC(56bit) |

| 인증 무결성 | HMAC-MD5(128bit) HMAC-SHA-1(160bit) | HMAC-DM5(128bit) HMAC-SHA-1(160bit) |

| 지원모드 | 전송모드, 터널모드 | 전송모드, 터널모드 |

| 특징 | 단독사용가능 | AH와 병행 사용 |

*VPN

- 터널링되는 데이터를 페이로드라고 부른다.

- PPTP는 MS사가 개발한 방법이다.

- PPTP + L2F의 장점을 수용하여 결합한 프로토콜이다.

* ESP

- IP 데이터 그램에서 제공하는 선택적 인증과 무결성, 기밀성, 재전송 공격방지 기능

- 협상된 키와 암호화 알고리즘으로 데이터그램을 암호화한다.

출처: http://soul0.tistory.com/193?category=545297 [돌이의 소소한 이야기★]

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)