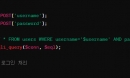

| □ 개요 o 지니언스社 Genian NAC에서 SOAP RPC 요청을 활용하여 관리자 권한을 탈취하고, 관리자 페이지를 통해 쉘을 획득하여 연결된 전체 노드에 SYSTEM 권한의 원격 코드 실행이 가능한 취약점

□ 설명 o Genian NAC에는 SSTI 취약점이 존재하여 공격자는 Java invoke를 통해 원하는 Java Method를 호출 가능하며, 이를 통해 리버스 쉘의 탈취 또한 가능 o NAC 에이전트의 커스텀 아이콘을 설정할 수 있는 메뉴에서 아이콘 업로드 기능의 파일명이 Front-End단에서만 처리되어 value 값 변경을 통해 입력한 파일명으로 아무런 제한 없이 파일 등록 가능 o 이러한 취약점들의 영향과 NAC 에이전트가 동작 특성상 시스템 권한으로 작동하는 점을 이용하여 별도의 권한상승 작업 없이도 공격자는 시스템을 장악할 수 있게 됨 □ 영향받는 제품 및 버전

□ 해결 방안 o 취약한 버전의 Genian NAC Suite V4.0 제품 이용자는 4.0.145.0906 이상 버전으로 설치 o 취약한 버전의 Genian NAC V5.0 및 Genian NAC Suite V5.0 제품 이용자는 5.0.42.0906 이상 버전으로 설치 □ 참고 o https://genians.co.kr/products/genian-nac/?gclid=EAIaIQobChMI5qvMmPPE9gIVoZvCCh3rMANmEAAYASAAEgJuCvD_BwE □ 기타 o 취약점 KrCERT 홈페이지를 통해 이종호님께서 제공해주셨습니다. □ 작성 : 침해사고분석단 취약점분석팀 |

4월 20일 (토) 오후 12:14

2022.03.28 15:21

[크리티컬] Genian NAC 원격 코드 실행 취약점

조회 수 3612

-

Humanity evolves, and we need to pioneer a new era

Humanity evolves, and we need to pioneer a new era

|

|

-

Read More

구글의 차세대 모델: 제미나이 1.5

순다 피차이(Sundar Pichai), 구글 및 알파벳 CEO가 드리는 말씀 지난 주, 구글은 가장 성능이 뛰어난 모델 제미나이 1.0 울트라를 출시하며 제미나이 어드밴스드를 선보였습니다. 이는 더욱 유용한 ...Date2024.02.22 -

Read More

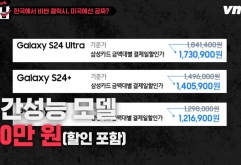

미국에선 s24가 공짜, 제값 내는건 한국인뿐 / 깐깐남in뉴욕 / 비디오머그

삼성이 내 놓은 갤럭시 S24, AI 통번역 기능 등 업그레이드 된 성능으로 주목 받고 있습니다. 하지만 120만 원에서 173만 원까지 하는 높은 가격은 소비자들에게 큰 부담일 수밖에 없죠. 그.런.데.!!! S24...Date2024.02.18 -

Read More

도대체 5G는 왜 구린가? 직접 사용해보니 깨달은 문제점들

오랫동안 4G를 사용해오며 5G로 갈아탄지 대략 6개월이 지났습니다. 실제로 5G를 사용해보니 결과적으로 그렇게 만족스럽지는 못했는데요, 오늘은 간략한 제 후기와 5G가 앞으로도 크게 기대되지 않는 이유...Date2024.02.18 -

Read More

뚜따에 진심인 형+과학자코스프레+현미경을구입했어

[정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어 CPU 뚜따 교육자료ㅋㅋDate2024.02.18 -

Read More

삼성 노트북 SSD 교체시 윈도우 재설치 안하고 하드 바꾸는방법 SSD 교체 방법

하드교체시 기존윈도우 사용하기 윈도우 재설치 안하고 하드 바꾸는 방법 컴퓨터에 물을 쏟았어요Date2024.02.18 -

Read More

과기정통부, 「정보보호산업의 글로벌 경쟁력 확보 전략」 발표

△ ‘27년까지 시장규모 30조원 달성을 목표로 관련 예산 총 1조 1천억 원 투입 △ ’27년까지 총 1,300억원 규모의 「사이버보안 펀드」 조성을 통해 보안유니콘 기업 본격 육성 △ 제로트러스트 전환로드맵 ...Date2023.09.06 -

Read More

Inception: leaking the root hash from /etc/shadow on AMD Zen 4

In this demo demonstrates leaking the root password has on an up-to-date Linux machine running Ubuntu 22.04 on kernel 5.19. The CPU is the latest generation, AMD Zen 4 microarchitectur...Date2023.08.13 -

Read More

통계로 살펴보는 스미싱 공격 트렌드, 피해를 막는 방법은?

안랩은 머신러닝(ML) 기반으로 탐지한 피싱 문자에 대해 분석 및 대응을 수행한다. 올해 2분기 특이사항으로는 가족 또는 기관 사칭 피싱 문자를 악용한 공격이 급증한 반면, 허위 결제 사기 문자 건수는 ...Date2023.07.21 -

Read More

텔레그램 메신저 업데이트 사칭 메시지를 통한 피싱 주의 권고

□ 개 요 o 텔레그램 메신저 등을 통한 피싱 시도가 빈번하게 발생하고 있어 전화번호 등 개인정보 유출과 악성앱 감염 등 2차 피해로 연계되지 않도록 사용자 주의 권고 □ 주요 내용 o 텔레그...Date2023.07.21 -

Read More

[인공지능과 반도체 5편] 챗GPT 등 인공지능의 시대 : 메모리의 연산 등

인공지능(AI, Artificial Intelligence)은 현재 전 세계를 가장 뜨겁게 달구는 키워드다. SK하이닉스 뉴스룸에서는 [인공지능 반도체] 코너를 마련, 인공지능 전문가 정인성 작가와 함께 총 일곱 편의 기...Date2023.07.11 -

Read More

아이들이 더 안전하게 인터넷을 사용하도록 돕는 방법

아이들은 어릴 때부터 인터넷이 제공하는 다양한 교육적, 사회적 혜택을 누리며 성장합니다. 때문에 온라인에서 안전하게 활동하는 법을 배우는 것은 자녀 교육에 필수적인 부분입니다. 부모가 자녀와 함께...Date2023.06.11 -

Read More

보안 담당자에게 꼭 필요한 리눅스 보안 툴은?

2022년 쉬키테가(Shikitega), 스위스 아미 나이프(Swiss Army Knife)와 같은 새로운 리눅스(Linux) 악성코드가 등장하고, 리눅스 시스템을 대상으로 한 랜섬웨어 공격은 75%나 증가했다. 이 중 일부는 백신...Date2023.05.23 -

Read More

(애플페이 사용법) iPhone에서 Apple Pay로 비접촉식 결제하기

iPhone에서 Apple Pay로 비접촉식 결제하기iPhone의 지갑 앱에 Apple Cash, 신용 카드 및 직불 카드를 저장한 경우, 상점, 식당 등에서 Apple Pay로 안전하게 비접촉식 결제를 할 수 있습니다. Apple Pay를...Date2023.03.22 -

Read More

MS 12월 보안 위협에 따른 정기 보안 업데이트 권고

□ 12월 보안업데이트 개요(총 7종) o 등급 : 긴급(Critical) 4종, 중요(Important) 2종, 보통(Moderate) 1종 o 발표일 : 2022.12.14.(수) o 업데이트 내용 제품군 중요도 영...Date2022.12.14 -

Read More

Windows 11 2022 업데이트, 어떤 기능들이 개선됐나

최신 Windows 업데이트는 우리 모두가 더 안전하고 확신을 가지고 원격 작업 세계를 계속 탐색하는 과정에서 귀하가 표현한 요구 사항에 중점을 둡니다. 시작에서 앱에 대한 폴더 만들기 고정된 앱을...Date2022.10.06 -

Read More

구글이 검색을 보다 자연스럽고 직관적으로 만드는 방법

이 블로그는 구글 The Keyword 블로그(영문)에서도 확인하실 수 있습니다. 구글은 20년 넘게 전 세계의 정보를 체계화해 모두가 편리하게 접근하고 이용할 수 있도록 하는 사명에 헌...Date2022.10.04 -

Read More

AI로 현실 세계를 재구성하는 NVIDIA DRIVE Sim

자율주행 자동차 시뮬레이션은 두 가지 난제를 풀어야 합니다. 바로 인공지능(AI) 운전자가 시뮬레이션을 실제같이 인식할 정도로 충분히 세부적이고 사실적인 세상을 만드는 일, 완벽하게 훈련되고 테스트...Date2022.10.01 -

Read More

윈도우 11 22H2 리뷰 | 작지만 환영할 만한 변화

연 2회 기능 업데이트를 제공했던 윈도우 10과 달리 윈도우 11은 1년 단위로 기능 업데이트를 제공한다. 그리고 마침내 윈도우 11 2022 업데이트, 버전 22H2가 공개됐다. 참고로 여기서 ‘22’는 2022년을 의...Date2022.09.25 -

Read More

클라우드 보안, 어렵다면 이것부터 시작하자

월간’안’ 독자들에게 이제 클라우드 보안이라는 개념 자체가 생소한 경우는 많지 않을 것이다. 다만, 클라우드 보안에 대해 알면 알수록 생각보다 어렵다는 사실을 깨닫는 독자들도 있을 것이다. 클라우드 ...Date2022.09.25 -

Read More

해커가 자동 로그인 기능을 좋아하는 이유

최근 유행하는 악성코드를 논할 때 빠지지 않고 등장하는 것이 바로 ‘인포스틸러(InfoStealer)’다. 인포스틸러는 단어 그대로 사용자의 여러 정보들을 노린다. 특히, 웹사이트나 프로그램의 ‘자동 로그인’ ...Date2022.09.25 -

Read More

2022년 상반기 북한 공격 그룹 공격동향 Part.1 : 문서형 기반 악성코드

01. 북한발 사이버 공격의 현황분석 2022년은 우크라이나와 러시아 간의 사이버 공격을 넘어 물리적인 충돌로 인해 전 세계 국제정세에도 많은 영향을 미치고 있다. 국내에서도 김수키(Kimsuky), 라자루...Date2022.09.25 -

Read More

AI 기술의 다양한 응용 분야_AI 반도체의 현황과 미래전망

‘역사상 가장 거대한 패러다임의 전환’이라 불리는 인공지능(AI)은 눈부신 속도로 일상의 중심으로 다가오고 있다. AI는 이미 인간의 지능과 학습 속도를 추월했고, 일상의 다양한 부분을 학습하며 자율주...Date2022.06.03 -

Read More

모든 것을 플래시에 담아: 플래시 스토리지(Flash Storage), 일상에 혁신을 가져오다

콘솔에 저장된 게임을 불러오거나(Loading) 디지털 뮤직 플레이어(Digital Music Player) 또는 스마트폰을 써본 경험이 있다면, 플래시 스토리지(Flash Storage)1)를 사용했다는 의미이다. 이처럼 우리 주...Date2022.06.03 -

Read More

[크리티컬] Genian NAC 원격 코드 실행 취약점

□ 개요 o 지니언스社 Genian NAC에서 SOAP RPC 요청을 활용하여 관리자 권한을 탈취하고, 관리자 페이지를 통해 쉘을 획득하여 연결된 전체 노드에 SYSTEM 권한의 원격 코드 실행이 가능한 취약점취약점 종...Date2022.03.28 -

Read More

포시에스社 OZ Viewer 소프트웨어 보안 업데이트 권고

□ 개요 o 포시에스社는 자사 제품에서 발생하는 취약점을 해결한 보안업데이트 발표[1] □ 설명 o 포시에스社 OZ Viewer 소프트웨어의 환경 설정 파일 변조 시 발생하는 원격 코드 실행 취약점 □ 영향받...Date2022.03.04 -

Read More

Apache Log4j 보안 업데이트 권고 (Update. 22-1-3 14:40)

2021-12-12 : 영향 받는 버전 및 참고 사이트 추가 2021-12-13 : 1.x 버전 사용자 최신 업데이트 권고 및 버전확인방법 추가2021-12-13 : 탐지정책 추가 2021-12-15 : CVE-2021-45046, CVE-2021-4104 추가,...Date2022.01.25 -

Read More

'원격 일잘러' 되볼까?··· MS 팀즈 신기능 10가지 따라잡기

Howard Wen | Computerworld 지난 약 1년 동안 마이크로소프트는 채팅 및 화상회의 허브인 팀즈(Teams)에 많은 새로운 기능을 추가했다. 주요 신기능이 무엇인지, 이들을 어떻게 활용하는지 살펴본다....Date2022.01.24 -

Read More

새롭게 다가올 메타버스의 세계, 핵심은 재미와 경제 시스템

지난해 메타버스(Metaverse, 현실세계와 같은 사회·경제·문화 활동이 이뤄지는 3차원 가상세계) 키워드에 불을 붙인 두 가지 사건이 있었다. 로블록스(Roblox)의 상장, 그리고 페이스북(Facebook)의 사명 ...Date2022.01.24

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)