1. 바이러스 (Virus)

자신 또는 자신의 변형 코드를 실행 프로그램(host file), 시스템 영역(Boot Sector) 등 실행 가능한 부분에 복제하는 프로그램

예) 브레인, 미켈란젤로, CIH, 펀러브, 님다, 클레즈 등

1-1. 특징

- 복제

- 확산을 위해 대상 프로그램 필요

- 외부적인 action을 통해 실행

- 기생적인 형태

2. 웜 (Worm)

컴퓨터의 기억장소 또는 내부에 코드 또는 실행파일 형태로 존재

네트워크를 통해 자신을 복제하는 프로그램 , 실행 시 파일이나 코드를 네트워크와 전자우편 등을 통해 다른 시스템으로 자기 복제를 시도하는 형태

예) 코드레드, 블래스터, 새서, 베이글, 넷스카이, 마이둠 등

2-1. 특징

- 복제

- 외부적인 action 없이 자동 실행 (항상 그런 것은 아님)

- 독립적인 형태

2-3. 종류

- Mailers and Mass-Mailer Worms

- Messenger Worms

- IRC Worms

3. 트로이목마 (Trojan Horse)

자기 자신을 복제하지 않지만 악의적 기능을 포함하는 프로그램악의적 목적에 적극적으로 활용되는 프로그램 또는 데이터 형태

예) 리니지핵, 핍뷰어, 옵틱스, 백오리피스 등

3-1. 특징

- 외부적인 action을 통해 실행

- 사용자에게 흥미를 유발하여 설치하도록 유도

- 독립적인 형태

- 특정 정보 유출, 상대방 컴퓨터 원격 조정 등

3-2 종류

- 100% Trojan code (분석 쉬움)

- 정상 프로그램 내에 숨겨진 형태(Backdoors-Trapdoors, Rootkits)

4. 스파이웨어 [Spyware]

사생활 침해 가능성이 있는 유해 가능 프로그램

사용자의 동의 없이 또는 사용자를 속여 설치되어 다음 각호의 1에 해당하는행위를 수행하는 프로그램

- 웹브라우저의 홈페이지 설정이나 검색 설정을 변경 또는 시스템 설정을 변경하는 행위

- 정상 프로그램의 운영을 방해, 중지 또는 삭제하는 행위

- 정상 프로그램의 설치를 방해하는 행위

- 다른 프로그램을 다운로드하여 설치하게 하는 행위

- 운영체계 또는 타 프로그램의 보안설정을 제거하거나 낮게 변경하는 행위

- 사용자가 프로그램을 제거하거나 종료시켜도 당해 프로그램(당해 프로그램의 변종 프로그램도 포함)이제거되거나 종료되지 않는 행위

- 컴퓨터 키보드 입력 내용이나 화면 표시 내용을 수집, 전송하는 행위 (다만, 정보통신서비스제공자가 이용자의 개인정보를 수집하는 경우는 정보통신망 이용촉진 및 정보보호등에 관한 법률 제50조의5의 규정을 적용한다)

4-1. 종류

- 트랙웨어(Trackware)

- 애드웨어(Adware)

- 원격 제어툴 등

5. 기타

Downloader: 공격 대상 시스템에 바이러스, 웜과 같은 다른 악성코드를 다운로드하는 프로그램

Rootkit : 공격자가 공격 시스템에 대해 관리자 레벨의 접근을 가능하도록 만드는 프로그램

User-mode rootkit, Kernel-mode rootkit

Hoax : 악성코드로 잘못 알려진 일종의 스팸 메일 (양치기 소년 효과)

Keylogger : 사용자가 입력하는 키 입력 값을 수집하는 프로그램

Exploit : 단일 또는 다수의 취약성을 이용하여 시스템의 접근 권한을 획득하는 프로그램

Ransom Ware : 내부 중요 문서나, 그림 파일 등을 암호화 해두고 이를 해독해 주는 조건으로 금품

을 요구해 금전적 이득을 취하는 프로그램

Kit (VirusGenerator) : 사전 경험 지식 없어도 새로운 악성코드를 쉽게 제작 가능하도록 만든 프로그램

Spammer Program : 이메일, 모바일 디바이스 등에 불필요한 메시지를 전송하는 프로그램

Dropper의 특수한 형태로 시스템 메모리에 악성코드를 설치하는 프로그램 종류

Injector(Seeding) : Dropper 사용자 몰래 바이러스, 웜과 같은 다른 악성코드를 시스템에 설치하는 프로그램

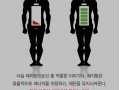

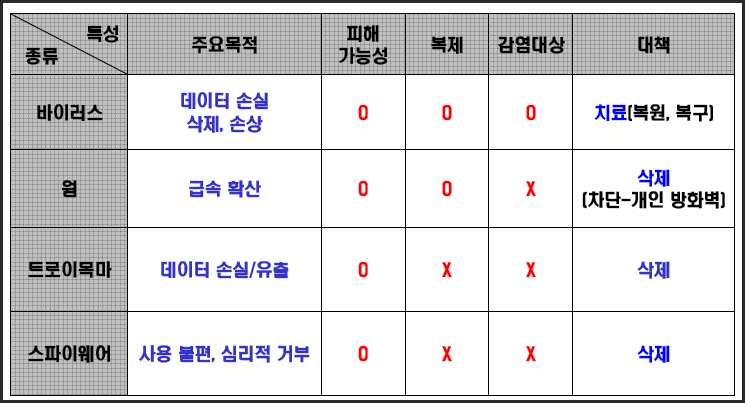

6. 비교

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)