풀 또는 스토리지 풀은 지정된 볼륨 세트에 대한 모든 데이터를 공동으로 포함하는 MDisk 콜렉션입니다.

풀의 모든 MDisk는 동일한 크기의 익스텐트로 분할됩니다. 볼륨은 풀에서 사용 가능한 익스텐트에서 작성됩니다. 언제든지 스토리지 풀에 MDisk를 추가하여 새 볼륨 사본에 사용 가능한 익스텐트의 수를 늘리거나 기존 볼륨 사본을 확장할 수 있습니다.

스토리지 풀에 대해 경고 용량을 지정할 수 있습니다. 스토리지 풀에 사용된 공간의 양이 경고 용량을 초과하면 경고 이벤트가 생성됩니다. 이는 스토리지 풀에서 자동으로 공간을 소모하도록 구성된 씬 프로비전 볼륨과 결합하여 사용하면 특히 유용합니다.

비관리 모드의 MDisk만 추가할 수 있습니다. MDisk가 스토리지 풀에 추가될 때 그 모드는 비관리에서 관리로 바뀝니다.

- 볼륨에서 MDisk에 있는 익스텐트를 사용하고 있지 않습니다.

- 그룹 내의 다른 곳에 사용 가능한 빈 익스텐트가 충분하여 MDisk에서 사용하고 있는 모든 익스텐트를 그쪽으로 옮길 수 있습니다.

- 스토리지 풀을 삭제하면 그룹 내에 있는 익스텐트로부터 작성된 모든 볼륨이 영구 삭제됩니다.

- 그룹이 삭제되면 그룹 내에 있는 익스텐트 또는 볼륨이 사용하는 익스텐트 사이에 있던 맵핑을 복구할 수 없습니다. 스토리지 풀에 있던 MDisk는 비관리 모드로 돌아가며 다른 스토리지 풀에 추가될 수 있습니다. 스토리지 풀 삭제는 데이터 손실을 일으킬 수 있으므로 삭제가 볼륨과 연관된 경우에는 삭제를 강제 실행해야 합니다.

- 볼륨이 미러되었고 볼륨의 동기화된 사본이 모두 스토리지 풀에 있을 경우 스토리지 풀이 삭제되면 미러된 볼륨은 영구 삭제됩니다.

- 볼륨이 미러되었고 다른 스토리지 풀에 동기화된 사본이 있을 경우 스토리지 풀이 삭제된 후에도 볼륨은 남아있게 됩니다.

| 상태 | 설명 |

|---|---|

| 온라인 | 스토리지 풀이 온라인이며 사용 가능합니다. 스토리지 풀의 모든 MDisk가 사용 가능합니다. |

| 성능 저하된 경로 | 이 상태는 클러스터형 시스템에 있는 하나 이상의 노드가 그룹 내의 모든 MDisk에 액세스할 수 없음을 표시합니다. 성능 저하된 경로 상태는 스토리지 시스템(storage system) 또는 파이버 채널 패브릭의 올바르지 않은 구성으로 인한 결과일 가능성이 높습니다. 하지만 스토리지 시스템(storage system), 파이버 채널 패브릭 또는 노드에서 발생한 하드웨어 장애 또한 이러한 상태의 기여 요인이 될 수 있습니다. 이 상태에서 복구하려면 다음 단계를 따르십시오.

|

| 성능 저하된 포트 | 이 상태는 스토리지 풀의 MDisk에 대해 하나 이상의 1220 오류가 로그되었음을 표시합니다. 1220 오류는 원격 파이버 채널 포트가 MDisk에서 제외되었음을 표시합니다. 이 오류는 스토리지 시스템(storage system)의 성능 저하로 인해 초래될 수 있으며 일반적으로 스토리지 시스템(storage system)과 관련된 하드웨어 문제점을 표시합니다. 이 문제점을 수정하려면 스토리지 시스템(storage system)의 모든 하드웨어 문제점을 해결하고 이벤트 로그에 있는 1220 오류를 수정해야 합니다. 로그에 있는 이 오류를 해결하려면 관리 GUI에서 를 클릭하십시오. 이 조치는 현재 이벤트 로그에 있는 수정되지 않은 오류를 표시합니다. 수정되지 않은 오류에 해당하는 오류 이름을 선택하고 유지보수 프로시저의 안내를 시작하여 오류를 해결하십시오. 오류는 우선순위가 가장 높은 오류를 시작으로 하여 내림차순으로 나열됩니다. 우선순위가 높은 오류부터 해결하십시오. |

| 오프라인 | 스토리지 풀이 오프라인이며 사용 불가능합니다. MDisk에 액세스할 수 있는 노드가 시스템 내에 없습니다. 가장 가능성이 큰 원인은 하나 이상의 MDisk가 오프라인이거나 제외된 경우입니다. |

스토리지 풀 작성에 대한 가이드라인

- 이미지 모드 볼륨을 스토리지 풀 사이에 할당하십시오.

- 단일 스토리지 풀의 동일한 티어에 할당된 모든 MDisk가 동일한 RAID 유형인지 확인하십시오. 이는 하나의 물리적 디스크 장애가 전체 그룹을 오프라인으로 만들지 않도록 합니다. 예를 들어, 하나의 그룹에 세 개의 RAID-5 어레이가 있고 비RAID 디스크를 이 그룹에 추가하는 경우 비RAID 디스크가 실패하면 그룹 전체에 걸쳐 있는 모든 데이터에 대한 액세스 권한이 유실될 수 있습니다. 마찬가지로 성능을 위해 RAID 유형을 혼합하지 마십시오. 모든 볼륨의 성능이 티어에서 가장 성능이 낮은 볼륨의 성능으로 저하됩니다.

- 스토리지 시스템이 내보낸 스토리지 내의 볼륨 할당을 유지하려면 스토리지 시스템에 해당하는 풀이 스토리지 시스템에서 제공하는 스토리지만 포함하는지 확인하십시오. 이는 또한 한 스토리지 시스템에서 다른 스토리지 시스템으로 문제 없이 데이터를 마이그레이션할 수 있도록 해주며 나중에 스토리지 시스템을 사용중지하려는 경우 사용중지 프로세스를 단순화해줍니다.

- 풀 사이에 마이그레이션하는 경우를 제외하고 볼륨을 하나의 풀에만 연관시켜야 합니다.

- MDisk는 하나의 스토리지 풀에만 연관시킬 수 있습니다.

- 일반적으로 단일 포트 연결 시스템으로 구성된 스토리지 풀은 Storwize® V7000 Unified에서 지원하지 않습니다. 그러나 일부 경우, 특히 RAID 파티션이 있는 HP StorageWorks MA 및 EMA 시스템에서, 이런 시스템이 Storwize V7000 Unified에 연결될 수 있는 유일한 방법은 단일 포트 연결 모드를 통하는 것입니다.

익스텐트

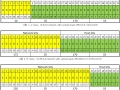

MDisk에서 사용 가능한 공간을 추적하기 위해 Storwize V7000 Unified는 각 MDisk를 동일한 크기의 청크로 나눕니다. 이들 청크는 익스텐트라고 하며 내부적으로 인덱스화됩니다. 익스텐트 크기는 16, 32, 64, 128, 256, 512, 1024, 2048, 4096 또는 8192MB가 될 수 있습니다. 익스텐트 크기 선택은 시스템에 의해 관리되는 스토리지의 총계에 영향을 미칩니다.

새 스토리지 풀을 만들면 익스텐트 크기를 지정합니다. 이후에 익스텐트 크기를 변경할 수는 없습니다. 이는 스토리지 풀의 수명 동안 변하지 않아야 합니다.

익스텐트 크기가 서로 다른 스토리지 풀 사이에서는 볼륨을 마이그레이션하기 위해 Storwize V7000 Unified 데이터 마이그레이션 기능을 사용할 수 없습니다. 그러나 볼륨 미러링을 사용하여 익스텐트 크기가 서로 다른 스토리지 풀로 데이터를 이동시킬 수는 있습니다.

디스크 사본을 대상 스토리지 풀로부터 추가하기 위해서 볼륨 미러링을 사용하십시오. 사본이 동기화되고 나면 소스 스토리지 풀에서 데이터 사본을 삭제하여 익스텐트를 비울 수 있습니다. FlashCopy® 기능 및 메트로 미러는 또한 다른 스토리지 풀에 볼륨 사본을 작성하는데 사용될 수 있습니다.

한 시스템은 2^22개의 익스텐트를 관리할 수 있습니다. 예를 들면, 익스텐트 크기가 16MB인 경우 시스템은 16MB x 4,194,304 = 64TB의 스토리지를 관리할 수 있습니다.

익스텐트 크기를 선택할 때는 이후의 필요성을 고려하십시오. 예를 들어, 40TB의 스토리지가 있고 모든 스토리지 풀의 익스텐트 크기를 16TB로 지정할 경우 시스템 용량은 이후에도 64TB로 제한을 받게 됩니다. 모든 스토리지 풀의 익스텐트 크기를 64MB로 선택한 경우 시스템 용량을 256TB로 늘릴 수 있습니다.

큰 익스텐트 크기를 사용하면 스토리지를 낭비하게 될 수도 있습니다. 볼륨이 작성될 때 볼륨의 스토리지 용량은 익스텐트의 정수로 반올림합니다. 시스템에 작은 볼륨이 다수 있도록 구성하고 큰 익스텐트 크기를 사용할 경우 이는 각 볼륨의 끝에서 스토리지의 낭비를 일으킬 수 있습니다.

각 익스텐트 크기의 시스템 용량, MDisk 및 최대 볼륨에 대한 정보가 제품 지원 웹 사이트의 구성 제한 및 제한사항 문서에 포함됩니다.

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)