과거 4년간 판매된 안드로이드 단말기들에 매우 심각한 취약성이 존재하는 것으로 나타났습니다. 모든 디지털 서명이 된 앱을 악성 코드로 부여된 특권을 이용해 스마트폰을 지배하는 심각한 증상 입니다.

취약성은 Android OS 1.6(코드 네임 Donut) 이상의 모든 OS에 존재하고 있어 현 시점에서 이용되고 있는 안드로이드 스마트폰의 99%, 사실상 모든 단말기가 영향을 받습니다.

이 취약성은 미국 샌프란시스코에 있는 모바일 보안 벤처 Bluebox Security의 연구원이 발견하고 7월 27일부터 미국 라스 베이거스에서 열리는 Black Hat USA 2013 보안 회의에서 세부적인 정보가 발표될 예정입니다.

Bluebox Security사는 이 취약 내용을 이미 구글에 Android security bug 8219321로 2013년 2월에 보고하고 있지만 구글의 특별한 대응책이 나오고 있지 않은 상황입니다.

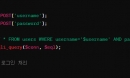

Bluebox Security의 CTO, Jeff Forristal는 세부 사항을 발표하기 전 공식 블로그에 취약성의 개요에 대해 설명하고 이것의 심각성에 대해 Bluebox의 보안 연구팀은 해커가 응용 프로그램의 암호화 서명을 깨트리지 않고 APK 코드를 수정해 앱 스토어의 커리어와 최종 사용자도 전혀 모르는 사이 모든앱을 악의적인 트로이 목마로 수정할 수 있는 Android의 취약성을 발견했다고 설명하고 있습니다.

또한 가장 심각한 것은 "단말기 메이커(예를 들면 HTC, 삼성, 모토로라, LG)나 단말 메이커와 협력하는 서드 파티(예를 들면 Cisco의 AnyConnect VPN)에 의해서 개발되는 응용 프로그램에서 Android 내에 특별 관리 권한, 특히 시스템 UID에 대한 액세스가 부여된 것을 고려할 때 이러한 위험은 더 심각하다고 지적하고 있습니다.

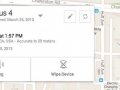

Bluebox Security는 시스템 펌웨어에 등록되어 있는 Baseband Version의 문자열을 Bluebox에 개조된 스크린샷을 블로그에 올려 사태의 심각성을 증명하고 있습니다.

이 취약성이 악용될 경우 프로그램 데이터(메일, SMS 메시지 및 문서 등)을 볼 수 있을 뿐 아니라 보존되어 있는 모든 계정 서비스의 암호를 획득하여 본질적으로 휴대 전화의 모든 기능을 획득해 어떤 기능(임의의 전화를 걸어 임의의 SMS메시지를 보내고 카메라의 전원을 넣어 통화를 녹음등)을 제어할 수 있습니다.

또한 가장 심각한 것으로는 상시 전원이 들어가 있고, 상시 접속되어 항상 이동하고 있기 때문에 좀비화된 모바일 장치의 특성을 이용해 해커가 이것을 활용, 봇넷을 만들수 있는 점입니다. 이러한 부분은 일반 사용자는 전문가가 아닌 이상 자신의 단말기가 공격에 당했는지 조차 확인할 수 없기 때문에 한층 더 심각하게 거론되고 있습니다.

취약성의 존재는 이미 구글에 통보하고 있지만 펌웨어 업데이트는 각 단말기 메이커나 통신사에 의존하고 있는 현재의 구조적인 문제와 안드로이드 각 버전이 다른 파편화 문제가 추가되어 신속한 업데이트와 해결이 힘들어 계속해서 보안 기업과 관계자들에 의해 비판되어 왔습니다.

과거 수 년전부터 안드로이드의 보안 취약점은 계속 나타나고 갈수록 심각해지고 있지만 구글은 지금도 판매에만 급급하고, 대대적인 보안 강구책을 내놓지 못하고 있습니다.

![뚜따에 진심인 형+과학자코스프레+현미경을구입했어 [정종철] 뚜따에 진심인 형+과학자코스프레+현미경을구입했어

CPU 뚜따 교육자료ㅋㅋ](https://raptor-hw.net/xe/files/thumbnails/739/203/241x165.crop.jpg)